Günümüz dünyasında, Yapay Zeka (AI), sadece bir teknolojik yenilik olmaktan çıkıp, günlük yaşamımızın ve iş dünyamızın ayrılmaz bir parçası haline…

Günümüz dünyasında, Yapay Zeka (AI), sadece bir teknolojik yenilik olmaktan çıkıp, günlük yaşamımızın ve iş dünyamızın ayrılmaz bir parçası haline…

DDoS (Distrubuted Denial of Service Attack) en yalın tanımıyla, web siteleri, e-posta sistemleri, online ödeme sistemleri gibi sistemlerin karşılayabileceğinin çok…

Son günlerde adını sıkça duyduğumuz ChatGPT doğal dil işleme alanının en popüler yüzlerinden biri haline geldi. Ücretsiz olması ve sorulan…

Siber Güvenlik Danışmanlığı, deneyimli profesyoneller tarafından kuruluşları siber tehditlere karşı koruma amacıyla sunulan bir hizmettir. Siber güvenlik danışmanlık hizmetlerinin genel…

Client-Side Template Injection zafiyeti, adından da anlaşılacağı üzere, Server-Side Template Injection’da olduğu gibi template motorunun saldırganlar tarafından manipüle edilerek zararlı…

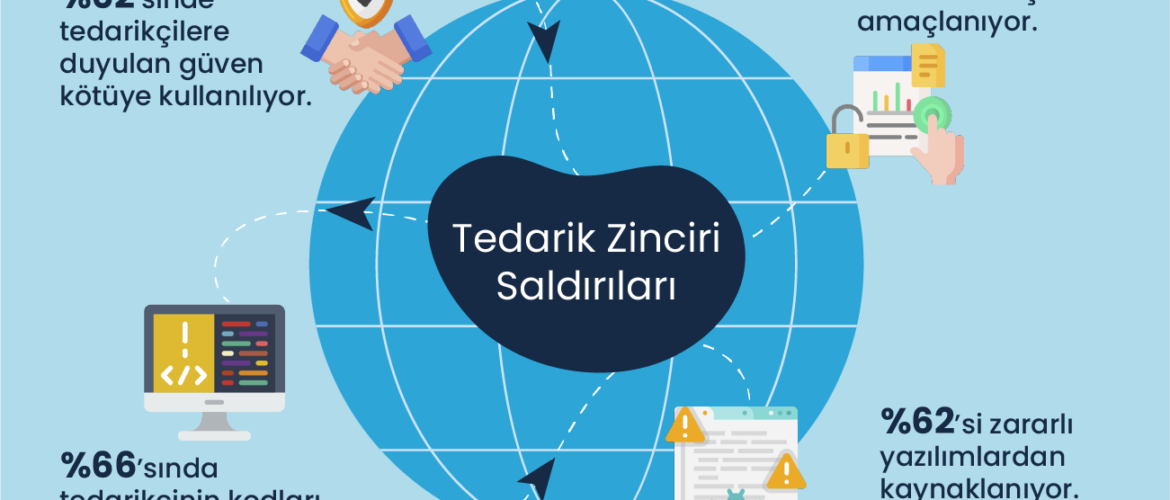

Dijital çağda kurumlar, üçüncü taraf hizmet sağlayıcılara giderek daha bağımlı hale geldi. Özellikle kurumların siber güvenlik konularına daha fazla yatırım…