2019’un Haziran ayında ThreatFabric şirketinin zararlı yazılım analistleri tarafından internetin yeraltı dünyası forumlarında (underground forum) Cerberus adı verilen ve karaborsada satılan bir Android zararlı yazılımı bulundu. Zararlı yazılımın sahipleri tarafından da doğrulandığı üzere, son 2 senedir özel işlemler için kullanılan zararlı yazılımın kaynak kodu orijinal olarak yazılmış olup diğer trojan (truva atı yazılım) yazılımlardan herhangi bir alıntı yapılmadığı tespit edilmiştir. Bilinen diğer banka trojan’ları genellikle kaynak kodu ifşa edimiş olan “Anubis” gibi var olan zararlı yazılımların kodlarından alıntı yaparken, Cerberus kaynak kodunun bilinen zararlı yazılımların herhangi birinden alıntı yapılmadığı doğrulanmıştır.

Kodun yazarı grubun ayrıca ilgili saldırı videoları ile diğer içerikleri paylaştıkları ve zararlı yazılımın güncel tüm anti-virüs kontrollerini atlattığını gösteren paylaşımlar yaptığı Twitter hesapları da bulunmaktadır. Grubun attığı tweet’lerde yazılımın yıllar süren çalışmalarla yazıldığı, belli obfuscation (karmaşıklaştırma) işlemlerinden geçirildiği için tespit edilemediği ve zararlı yazılımı satın almak isteyenlerin yazılımın yazarları ile birebir irtibata geçmesi gerektiğini belirten ifadeler de bulunmaktadır. İlgili grubun Twitter hesabı için link aşağıda verilmiştir: https://twitter.com/androidcerberus

Cerberus’un Zararlı Yazılım Piyasasındaki Popülerliği

Geçmiş yıllarda internetin yeraltı dünyasında (underground) kullanılan “Anubis 2” ve “RedAlert 2” trojanlarının satımı durdurulduğundan, Cerberus’un ilgili piyasada satışı kolaylaşmış ve oldukça hız kazanmıştır.

Bankacılık sektörünü hedef alan zararlı yazılımlar, son yıllarda mobil bankacılığı hedef almaya başladı. Yeni zararlı yazılımların keşfi ve ilgili kaynak kodların yazarları olan aktörlerin yakalanıp tutuklanması ile yeni aktörlerin ortaya çıkması ve sirkülasyonun sık olması zararlı yazılım piyasasında kaçınılmaz hale geldi.

Aşağıdaki grafikte de görülebileceği gibi son yıllarda çıkan zararlı yazılımların ömrü 1 ila 2 yıl arasında değişmektedir. Bu da göstermektedir ki bu sektörde zararlı yazılıma olan ihtiyaç sürekli aktif olup Cerberus’un varlığı günümüzde bu ihtiyacı karşılamaktadır.

Android Malware’lerinin Yıllara Göre Popülerliği

Son yıllarda “Red Alert” zararlı yazılımı piyasadan çekildikten sonra “Anubis” zararlı yazılımı için büyük miktarda talep oluştu. Ardından “Anubis” zararlı yazılım yaratıcılarının tutuklanması ile bankacılık Android zararlı yazılım piyasasında “Cerberus” büyük rağbet gördü. Özellikle Fraud (sahtecilik) yapmak isteyen kişiler ve gruplar için bu zararlı yazılım popülerlik kazanmıştır.

Cerberus Nasıl Çalışır?

Cerberus zararlı yazılımını anti-virüs sistemlerinin tespitinden kaçınmak (evasion) için kullanılan yöntem ise oldukça ilginç. Fikir olarak yazılımın yaratıcıları yöntemi şu şekilde açıklamaktadır:

Zararlı yazılım, bulaştığı cihazın ivmeölçer sensörünü kullanarak hedefin hareketlerini ölçmek için kullanan basit bir adım sayar gibi çalışır. Eğer zararlı yazılımın bulaştığı cihaz gerçek bir kişiye aitse, kişi hareket ettiğinde adım sayarın sayacı artacaktır. Trojan, adım sayısı belli bir sayıya ulaştığında bot’u etkinleştirirek bu basit önlem ile Trojan’ın dinamik analiz ortamlarında ve zararlı yazılım analistlerinin test cihazlarında tespit edilmesini önlemektedir.

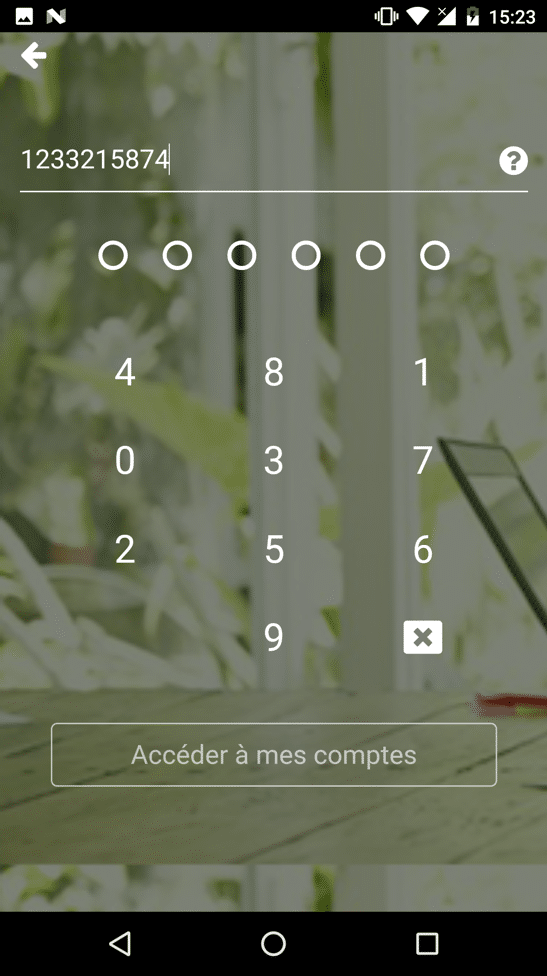

Zararlı yazılım cihazda ilk aktive olduğunda uygulama ikonunu gizler ve ardından kullanıcıdan aşağıdaki gibi yetki için talepte bulunur:

Kullanıcıdan Yetki Talebi

Kullanıcı, uygulamaya bu izni verdikten sonra, zararlı yazılım cihaz üzerinde alabileceği diğer aksiyonlar için (mesajlara erişmek, telefon görüşmeleri yapmak) kullanıcıya bir daha sormadan kendine yetki yaratır. Google’ın halihazırda cihazda yüklü olan anti-virüs yazılımını de-aktive ederek gelecekte kendisine yapabileceği engellemeleri de önlemiş olur. Kendine yeni yetkiler tanımladıktan ve cihaz üzerinde varlığının devamlılığını sağladıktan sonra, Cerberus bulaştığı cihazı botnete kaydeder ve C2 sunucudan gelecek komutları bekler.

Desteklenen komutlardan bazıları aşağıda verilmiştir:

| push | Anlık bildirimi göster |

| startApp | Belli bir uygulamayı başlat |

| getInstallApps | Cihazda yüklü uygulama listesini al |

| getContacts | Cihazda var olan kişiler ve telefon numaralarını al |

| deleteApplication | Belli uygulamayı sil |

| forwardCall | Belli numaraya çağrı yönlendir |

| sendSms | Cihazda belli bir numaraya SMS gönder |

| startInject | İlgili uygulamada overlay saldırsını tetikle |

| startUssd | Belli USSD kodu çağır |

| openUrl | WebView’de belli web sayfasını aç |

| getSMS | Cihazdaki tüm SMS’leri al |

| killMe | Bot için “kill switch’i tetikle |

| updateModule | Payload modülü güncelle |

Cerberus’un Özellikleri

Cerberus orijinal bir yazılıma sahip olup birçok zararlı yazılımda olan; SMS’leri okumak, uygulamaları başlatmak, kişi listesine ulaşmak gibi fonksiyonlara sahiptir ve klavye hareketlerini izlemek gibi saldırıları da desteklemektedir. Ancak bazı ileri seviye zararlı yazılımlarda bulunan uzak bağlantı sağlamak, ekran paylaşımı yapmak gibi fonksiyonları desteklememektedir.

Genel olarak Cerberus’un desteklediği özellikler aşağıda listelenmiştir:

- Overlaying: Dinamik (C2’den elde edilen yerel enjeksiyonlar)

- Tuş hareketlerini kaydetme

- SMS toplama: SMS listesi

- SMS toplama: SMS yönlendirme

- Cihaz bilgisi toplama

- Kişi listesi

- Uygulama listesi

- Konum listesi

- Overlaying: Hedef listesinin güncellenmesi

- SMS: Gönderme

- Aramalar: USSD istek verme

- Aramalar: Çağrı yönlendirme

- Uzaktan yapılan işlemler: Uygulama yükleme

- Uzaktan yapılan işlemler: Uygulama başlangıcı

- Uzaktan yapılan işlemler: Uygulama kaldırma

- Uzaktan yapılan işlemler: İsteğe bağlı web sayfalarını gösterme

- Uzaktan yapılan işlemler: Ekran kilitleme

- Bildirimler: Anlık bildirimler

- C2 Dirençliliği: Auxiliary C2 listesi

- Kendini koruma: Uygulama simgesini gizleme

- Kendini koruma: Uygulamanın kaldırılmasını önleme

- Kendini koruma: Emülasyon tespiti

- Mimari: Modüler

Overlay saldırısı

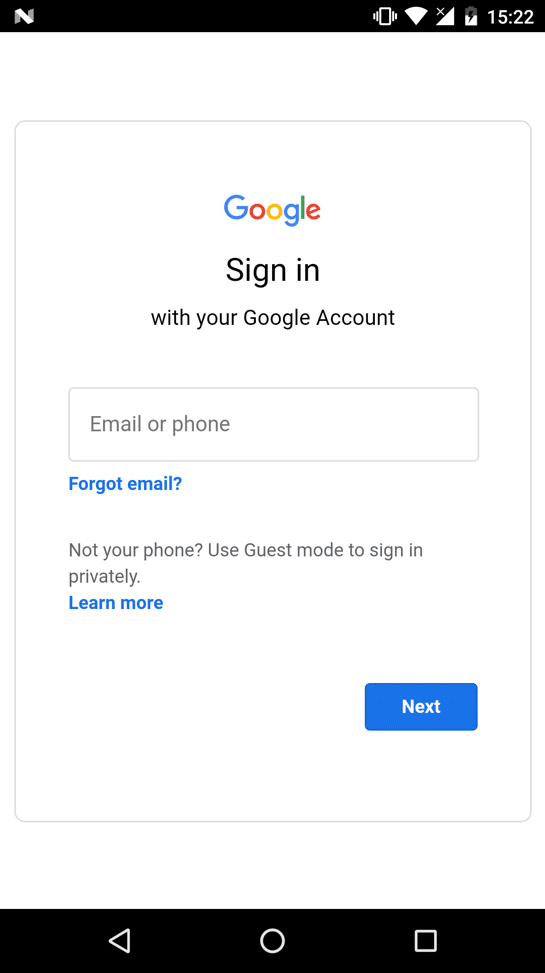

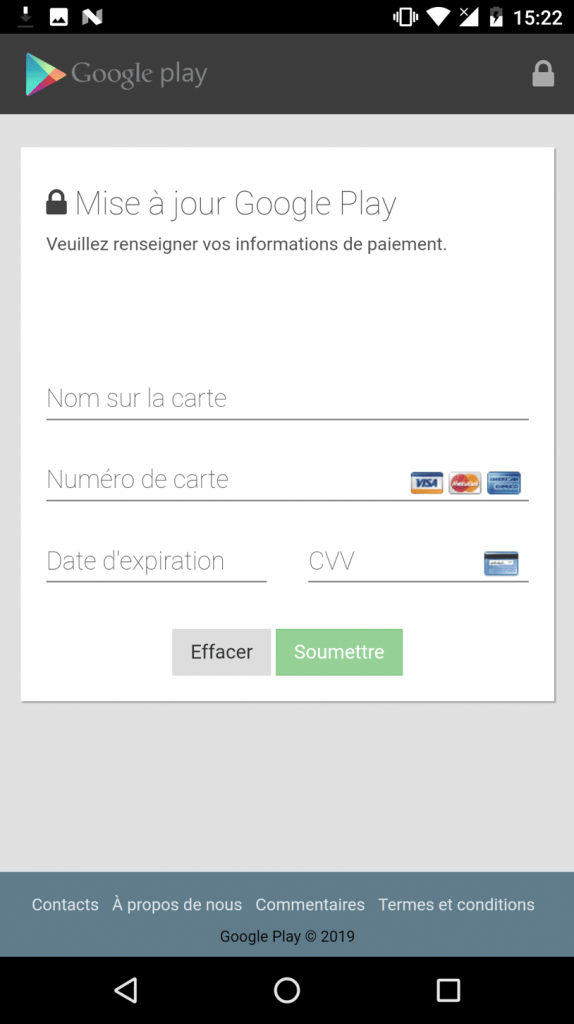

Birçok bankacılık zararlı yazılımı, kullanıcıların kredi kartı, bankacılık şifreleri, parolalar gibi kişisel bilgilerini paylaşması için Overlay saldırılarını destekler. Cerberus da bu saldırıları destekleyerek, oltalama saldırıları ile kullanıcıların kişisel bilgilerini çalmak için kullanılmaktadır. Bu oltalama saldırı çeşitlerine ait örnek ekran görüntüleri aşağıda verilmiştir:

Kullanıcı Parolalarını Çalmaya Yönelik Saldırılar

Şimdiye kadar Cerberus’un hedefindeki Android uygulamaların sayısal listesi aşağıda verilmiştir:

- 7 Fransız bankacılık uygulaması

- 7 Amerikan bankacılık uygulaması

- 1 Japon bankacılık uygulaması

- 15 diğer uygulama

Sonuç

Zararlı yazılım piyasasında yeni bir yazılıma duyulan ihtiyaç, güncel anti-virüs yazılımlarına yakalanmaması, uzak bağlantı gibi kompleks atakları desteklememesine rağmen Cerberus’un fazlaca tercih edilmesine sebep olmaktadır. Tüm bu şartlar göz önüne alındığında Cerberus tehdidi hafife alınmamalıdır.

Referans:

https://www.threatfabric.com/blogs/cerberus-a-new-banking-trojan-from-the-underworld.html

Yazar: Büşra Demir