APT(Advanced Persistens Threat)

APT(Advanced Persistans Threat)’i tam olarak Türkçe karşılığı olmamakla beraber gelişmiş uzun süreli tehdit olarak adlandırabiliriz. Yaklaşık olarak 2010 yılı gibi güvenlik gündemine girmiştir.

Genel olarak bir siber saldırı nedenlerini ele alırsak ideoloji, terör, ego, para vb. nedenlere rastlamaktayız.

Klasik saldırı yöntemlerinden APT`yi ayıran saldırganların davranış biçimleridir. Gerek hedefe sızma ve gerek sızdıktan sonra gerçekleştirdikleri aksiyonlar bu saldırı tipini farklı kılmaktadır. APT saldırılarının farklı olma nedeni ise hedef sisteme sızma sızdıktan sonra uzun süre sistemde kalıp sistem işleyişini değiştirmeden veri toplamayı gösterebiliriz. Yani APT saldırılarının zaman skalası oldukça geniştir.

Saldırı adımlarını belli başlı adımlarda incelememiz gerekirse;

- Hedef belirleme

- Keşif

- Sisteme sızmak için yol belirleme

- Hedefle iletişime geçme

- Sızma, yetki yükseltme

- Veri toplama

- Sistemde kalıcı olma

Saldırganların sisteme zarar vermeden veri toplayarak sessiz durumda olmaları tabiri caizse “sneaky mode” halinde devam etmelerinden dolayı saldırının tespitini ve takibini zorlaştırmaktadır.

Carbanak Kimdir?

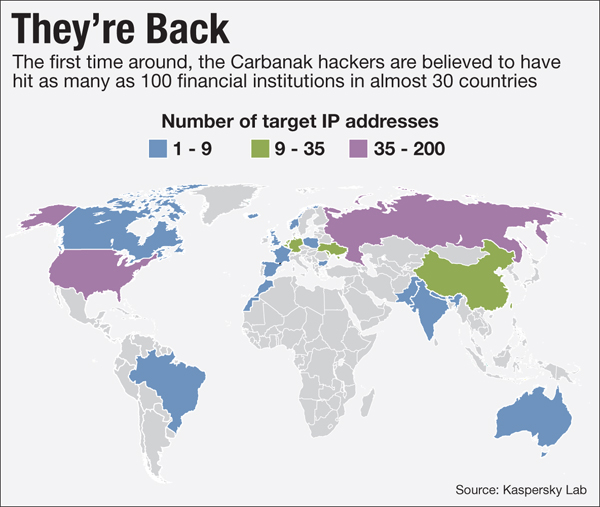

Carbanak, Rusya, Ukrayna,Çin ve Avrupa’nın bazı bölgelerinden katılımcıların oluşturduğu, bilinen 7 üyeli çok uluslu bir siber çetedir. Hedef grubunu ise finans şirketleri oluşturmaktadır. Şimdiye kadarki hedefleri ve eylemleri göz önünde bulundurulduğunda yaklaşık olarak 1 Milyar dolarlık vurgun yapmışlardır.

Saldırı adımları arasındaki süreleri uzatarak yakalanma ve ortaya çıkma olasılıklarını en aza indirmek istemişlerdir. Genel olarak APT saldırıları 6 ay ile 4 yıl boyunca sürebilmektedir. Zararlıyı bulaştırma yollarını ele alırsak:

- 3. Parti sürücüler

- Email ekleri

- Dosya paylaşımları

- Crackli yazılımlar

- Kişi bazlı oltalama

- DNS yönlendirmeleri

- Zararlı içeren USB, CD vb. data taşıyan araçlar

- Zafiyetli ağ cihazları

- Mobil cihazlardaki zafiyetler

- Bulut üzerinde çalışan uygulamalar aracılığıyla

vb yöntemlerle zararlıyı hedefe bulaştırabilirler.

Carbanak APT saldırılarını incelersek:

- Şirketlerle MS World deki CVE-2012-0158, CVE-2013-3906 ve CVE-2014-1761 zafiyetlerinden yararlanarak oltalama e postaları göndermişlerdir. Gönderdikleri dokümanlar arka planda zararlı yazılımı sisteme yüklemektedir ve arka kapılarını oluşturmaktadırlar. Buradan da güvenlikteki en zayıf halka olan insan faktörü üzerinden harekete geçtiklerini görmekteyiz.

- Arka kapının başarılı şekilde oluşturulması sonrasında ağ üzerinde keşfe çıkıp erişebildikleri bilgisayarlar üzerinde yönetici yetkisine sahip kullanıcıları olan cihazları tespit etmişlerdir.

- Tespit ettikleri bilgisayarlar üzerinde yetki yükselttikten sonra bilgisayar kameralarını takip ederek kurum çalışanlarının davranışlarını ve kullandıkları uygulamaların kullanımlarını öğrenmişlerdir.

- Ortamı tamamen öğrendikten sonra yapılan saldırının dikkat çekmemesi ve uzun süreli olması için izledikleri yolu ele alırsak; SWIFT* sistemini kullanarak müşteri hesaplarına para yatırarak yatırılan parayı başka ülkeler üzerinden çekmişlerdir.

Bu adımı incelersek amaç müşterinin hesabında net parayla oynamadan müşterilerin dikkatini çekmeden parayı elde etmişlerdir. Buradaki amaç saldırının sessiz olmasını sağlamaktır. - Parayı elde etmelerine gelirsek saldırganlar ATM üzerinde bir işlem yapmadan ATM’ nin parayı istedikleri saatte vermesini sağlıyarak ATM’ lerden parayı çekmişlerdir.

APT saldırılarının tespiti yapısı nedeniyle oldukça zordur, uzun süreli incelemeler gerektirmektedir.

- Bilgisayar ve ağ sistemlerinde davranış temelli analizler ve ağ forensic analizleri yapılmalıdır.

- Kurum olarak dışarıdan çözüm ortağı yani 3. şahıs firmalarından alınan sürücü, yazılım vb. ürünlerin analizleri iyi yapılmalıdır.

- Kurum iç ağı üzerinde dolaşan çalıştırılabilen dosyaların analizi önemlidir.

- Talimat harici veya beklenmeyen veri değişimi ya da veri aktarımı da APT saldırılarının tespiti açısından yol gösterebilir.

- Geç vakitlerde şişen logların analizi de bu saldırıların tespitinden önemli yer tutmaktadır.

*SWIFT: Bankalar arası para değişim sistemi.

Kaynak:

https://securelist.com/files/2015/02/Carbanak_APT_eng.pdf