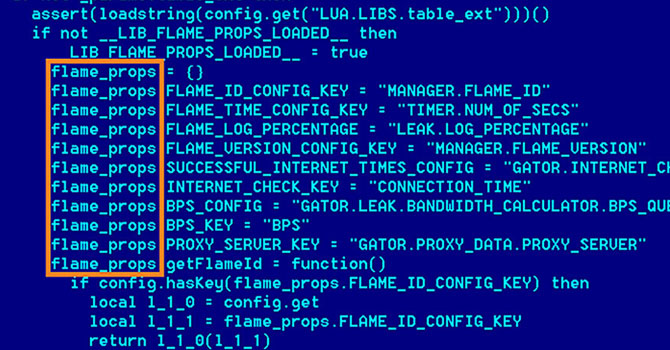

Geçtiğimiz haftalarda Ortadoğu’yu hedef alan yeni ve etkili bir siber casusluk yazılımı ortaya çıkartıldı. Hedefe yönelik ataklar için tasarlanan Flame’in daha önce ortaya çıkartılan Stuxnet yazılımından yaklaşık 20 kat daha güçlü ve karmaşık olduğu uzmanlar tarafından belirtilmişti. Hem Truva atı hem de solucan özelliğine sahip bu zararlı yazılımın tahmini hedefiyse Ortadoğu’da bulunan devletler. Flame birçok modülden oluşan bir yapıya sahiptir. Bu modüllerden bazıları; Web Sunucusu, Veri Tabanı Sunucusu, SSH sunucusu gibi haberleşme için kullanılan modüllerdir. Ayrıca üzerinde bulunan LUA sanal makinesi sayesinde yeni modüller eklenebilmektedir. En az 2 yıldır faaliyette olan bu zararlı yazılımın geçmişinin 1992 yılına kadar dayandığı öngörülmektedir.

Geçtiğimiz haftalarda Ortadoğu’yu hedef alan yeni ve etkili bir siber casusluk yazılımı ortaya çıkartıldı. Hedefe yönelik ataklar için tasarlanan Flame’in daha önce ortaya çıkartılan Stuxnet yazılımından yaklaşık 20 kat daha güçlü ve karmaşık olduğu uzmanlar tarafından belirtilmişti. Hem Truva atı hem de solucan özelliğine sahip bu zararlı yazılımın tahmini hedefiyse Ortadoğu’da bulunan devletler. Flame birçok modülden oluşan bir yapıya sahiptir. Bu modüllerden bazıları; Web Sunucusu, Veri Tabanı Sunucusu, SSH sunucusu gibi haberleşme için kullanılan modüllerdir. Ayrıca üzerinde bulunan LUA sanal makinesi sayesinde yeni modüller eklenebilmektedir. En az 2 yıldır faaliyette olan bu zararlı yazılımın geçmişinin 1992 yılına kadar dayandığı öngörülmektedir.

Ortadoğu’da son zamanlarda hızla yayılan, hedeflerinden birinin İran’ın Nükleer programları olan ve üzerine anti virüs geliştirilen kötü amaçlı bir yazılım olan Flame’in içeriğini inceleyen uzmanlar değişik bir bulguyla karşılaştılar: Kendi kendini imha etme özelliği.

İran’ın Bilgisayar Acil Durum Tepki Ekibi Koordinasyon Merkezi (MAHER)’nin geçtiğimiz günlerde yapmış olduğu açıklamada, bu zararlı yazılımın amacının casusluk olduğunu duyurmuştu. Kaspersky Lab, Flame’in Stuxnet’ten en az 20 kat daha karmaşık bir yazılım olduğunu belirtmişti. Hatırlanacağı üzere Stuxnet İran’ın nükleer programını en az iki sene geriye götürdüğü iddia ediliyordu. Crysys Lab, Flame’in bir devlet kurumu tarafından geliştirildiğini öngördüklerini savunmuşlardı.

Symantec’ten gelen bilgilere göre, bazı kontrol ve komuta makinaları tehlikeli bulunan makinalar üzerinden Flame’in kendi kendini imha edebilmesini sağlıyor. Symantec’in ‘Acil İmha’ adını verdiği bu komut, sıradan bir makinanın kötü amaçlı yazılımı kullanıcının haberi olmadan imha edebiliyor.

C&C Sunucuları (Kontrol ve komuta makinalarının bulunduğu sunucu) browse32.ocx adında Flame’i kaldıran, içerisinde bulunan bütün dosya ve klasörleri silme görevini yapan dosya sevkiyatı yaptı. Silme işleminden sonra, modüller diski random (rastgele) karakterlerle üzerine yazdı. Symantec’e göre, bu dosya arkasında hiçbir iz bırakmadan, bu yazılım hakkında herhangi bir analiz yapılmasını engelleyerek ve Flame hakkında geriye dönük hiçbir şey ele geçirilmemesini de sağlıyor.

Bu modül, 4 klasör ve 160 civarında dosyanın silinmesi talimatıyla devreye girdi. Yine Symantec’ten alınan bilgiler, Flame’in zaten bu kendini imha etme modülüyle devreye girdiğini ve yeni bir imha modülünün neden devreye alındığının bilinmediğini göstermektedir. Ayrıca bu modülün 9 Mayıs 2012 tarihinde yaratıldığı ve bu tarihlerde henüz böyle bir zararlı yazılımın varlığının bilinmediği yönünde.

Virüslerin sayısal hayatın bir parçasına gelmesi sonrasında gelişen virüslerin kendini gizleme ve iz bırakmama yöntemlerinin de gelişen teknoloji ve teknik ilerlemeler ile yenilendiği anlaşılıyor. Kendini imha edebilen virüslerle büyük sistemlere erişilen bir ortamda güvende kalabilmenin önemli adımlarından birini ise hala güvenlik olaylarının (bu konuda virüs bulaşması) engellenmesi ve erken tespiti oluşturuyor.

Rauf DİLSİZ

Referans